Reklaam

Kas soovite veel minna versioonile Android 4.4 KitKat? Siin on midagi, mis võib teid natuke julgustada vahetama: tõsine probleem aktsiaga KitKat-eelsete telefonide brauser on avastatud ja see võib lubada pahatahtlikel veebisaitidel pääseda juurde teiste andmetele veebisaite. Kõlab hirmutavalt? Siit peate teadma

Küsimus - mis see oli esmakordselt avastas teadlane Rafay Baloch - näeb, et pahatahtlikud veebisaidid võivad teistesse raamidesse süstida suvalist JavaScripti, kus võidakse näha varastatud küpsiseid või otseselt segada veebisaitide struktuuri ja märgistust.

Turvauurijad on selle pärast meeleheitlikult mures, kuna populaarse turvalisuse testimise raamistiku Metasploit loojad Rapid7 - kirjeldades seda kui privaatsuse õudusunenägu. Huvitav, kuidas see töötab, miks peaksite muretsema ja mida saate selle vastu teha? Loe edasi.

Turvalisuse põhiprintsiip: mööda hiilitud

Põhiprintsiip, mis peaks selle rünnaku tekkimist ära hoidma, on sama päritolupoliitika. Lühidalt tähendab see, et ühel veebisaidil töötav kliendipoolne JavaScript ei tohiks teise veebisaiti häirida.

See poliitika on olnud veebirakenduste turvalisuse alus, alates selle esmakordsest tutvustamisest 1995. aastal Netscape Navigator 2-ga. Iga veebibrauser on selle poliitika peamise turvaelemendina rakendanud ja seetõttu on seda haavatavust looduses uskumatult harva näha.

SOP toimimise kohta lisateabe saamiseks võiksite vaadata ülaltoodud videot. See tehti Saksamaal OWASP (Open Web App Security Project) üritusel ja see on üks parimaid seletusi protokolli kohta, mida ma seni näinud olen.

Kui brauser on SOP möödavoolurünnaku suhtes haavatav, on kahju palju ruumi. Ründaja võib teostada ükskõik mida, alates HTML5 spetsifikatsiooniga tutvustatud asukoha API kasutamisest, et teada saada, kus ohver asub, kuni küpsiste varastamiseni.

Õnneks võtab enamik brauseriarendajaid sedalaadi rünnakuid tõsiselt. Mis teeb sellise rünnaku nägemise looduses veelgi tähelepanuväärsemaks.

Kuidas rünnak töötab

Niisiis, me teame Sama päritolu politsus on oluline. Ja me teame, et Androidi brauseri massiline rike võib potentsiaalselt viia ründajateni sellest olulisest turvameetmest möödahiilimisel? Aga kuidas see töötab?

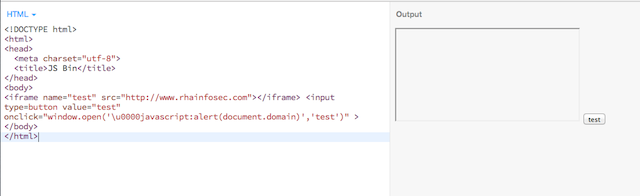

Rafay Balochi esitatud kontseptsioonitõend näeb välja natuke selline:

[EI OLE ENAM SAADAVAL]

Mis meil siin on? Noh, seal on iFrame. See on HTML-element, mida kasutatakse veebisaitide manustamiseks teisele veebilehele. Neid ei kasutata nii palju kui vanasti, peamiselt seetõttu, et nad on SEO õudusunenägu 10 levinumat SEO viga, mis võivad teie veebisaiti hävitada [I osa] Loe rohkem . Siiski leiate neid aeg-ajalt sageli ja need kuuluvad endiselt HTML-i spetsifikatsiooni ning pole veel aegunud.

Pärast seda on a HTML-märgend, mis esindab sisestusnupp. See sisaldab spetsiaalselt loodud JavaScripti (pange tähele, et lõpptähis on \ u0000?), Mis klõpsates väljastab praeguse veebisaidi domeeninime. Androidi brauseri tõrke tõttu pääseb see siiski iFrame'i atribuutidele juurde ja prindib „rhaininfosec.com” JavaScripti hoiatusteboksiks.

Google Chrome'is, Internet Exploreris ja Firefoxis tekitaks seda tüüpi rünnak lihtsalt vea. See (sõltuvalt brauserist) tooks ka JavaScripti konsooli logi, milles teatatakse, et brauser blokeeris rünnaku. Välja arvatud mingil põhjusel Android-eelsetes 4.4 seadmetes olev brauser seda ei tee.

Domeeninime printimine ei ole eriti tähelepanuväärne. Küpsistele juurdepääsu saamine ja suvalise JavaScripti täitmine mõnel teisel veebisaidil on siiski üsna murettekitav. Õnneks on midagi, mida saab teha.

Mida saaks teha?

Kasutajatel on siin mõned võimalused. Esiteks lõpetage varude Androidi brauseri kasutamine. See on vana, ebakindel ja praegu on turul palju kaalukamaid võimalusi. Google'il on välja Chrome Androidile Google Chrome tuleb lõpuks turule Androidi jaoks (ainult ICS) [Uudised] Loe rohkem (kuigi ainult seadmetele, mis käitavad Ice Cream Sandwichi ja uuemaid versioone) ning saadaval on isegi Firefoxi ja Opera mobiiliversioonid.

Erilist tähelepanu väärib Firefox Mobile. Lisaks hämmastava sirvimiskogemuse pakkumisele võimaldab see teil ka käivitada Mozilla enda mobiilse opsüsteemi Firefox OS rakendused 15 parimat Firefoxi OS-i rakendust: ülim nimekiri uutele Firefoxi OS-i kasutajateleMuidugi on selleks rakendus: see on ju veebitehnoloogia. Mozilla mobiilne opsüsteem Firefox OS, mis oma loomuliku koodi asemel kasutab oma rakenduste jaoks HTML5, CSS3 ja JavaScripti. Loe rohkem , samuti installige a rikkalikult vinge lisandmoodulit 10 parimat Androidi Firefoxi lisandmoodulitÜks Firefoxi parimaid aspekte Androidis on selle lisandmoodulite tugi. Vaadake neid olulisi Androidi Firefoxi lisandmooduleid. Loe rohkem .

Kui soovite olla eriti paranoiline, on olemas isegi NoScript for Firefox Mobile'i teisaldamine. Kuigi tuleb märkida, et enamik veebisaite on suuresti sõltuvuses Kliendipoolsete nüanside muutmiseks JavaScript Mis on JavaScript ja kuidas see töötab? [Tehnoloogia selgitatud] Loe rohkem ja Nocripti kasutamine rikub peaaegu kindlasti enamiku veebisaite. Võib-olla see seletabki, miks James Bruce kirjeldas seda osanakurjuse trifecta AdBlock, NoScript & Ghostery - kurjuse trifectaViimase paari kuu jooksul on minuga ühendust võtnud palju lugejaid, kellel on olnud probleeme meie juhendite allalaadimisega või miks nad ei näe sisselogimisnuppe ega kommentaare, mis ei laadita; ja ... Loe rohkem ‘.

Lõpuks julgustatakse teid võimaluse korral lisaks Androidi opsüsteemi uusima versiooni värskendama ka Androidi brauser uusimale versioonile. See tagab, et kui Google vabastab selle vea paranduse, olete kaitstud.

Ehkki seda väärib märkimine on muret, et see probleem võib potentsiaalselt tabada Androidi 4.4 KitKat kasutajaid. Siiski pole ilmnenud midagi, mis oleks minu jaoks piisavalt oluline, et soovitada lugejatel brauserit vahetada.

Suur privaatsuse viga

Ärge eksige, see on a suur nutitelefoni turbeprobleem Mida peate nutitelefonide turvalisuse kohta kindlasti teadma Loe rohkem . Teisele brauserile lülitudes muutute aga praktiliselt haavamatuks. Siiski jääb Androidi opsüsteemi üldise turvalisuse kohta alles hulk küsimusi.

Kas vahetate midagi pisut turvalisemat, nt üliturvaline iOS Nutitelefonide turvalisus: kas iPhone saab pahavara?Pahavara, mis mõjutab tuhandeid iPhone'e, võib varastada App Store'i mandaate, kuid enamus iOS-i kasutajaid on täiesti ohutud - milleks siis iOS ja petturitarkvara? Loe rohkem või (minu lemmik) Blackberry 10 10 põhjust, miks anda BlackBerryle 10 proovimiseks juba tänaBlackBerry 10-l on mõned üsna vastupandamatud funktsioonid. Siin on kümme põhjust, miks võiksite seda proovida. Loe rohkem ? Või ehk jääte Androidile lojaalseks ja installite turvalise ROM-i, näiteks Paranoid Android või Omirom 5 põhjust, miks peaksite OmniROMi oma Android-seadmesse vilkumaKui teil on hunnik kohandatud ROM-i valikuid, võib olla keeruline ühega leppida - aga peaksite OmniROMi kaaluma. Loe rohkem ? Või äkki pole te isegi nii mures.

Räägime sellest. Kommentaaride lahter on allpool. Ma ei jõua ära oodata, millal su mõtteid kuulen.

Matthew Hughes on tarkvaraarendaja ja kirjanik Liverpoolist Inglismaalt. Teda leitakse harva, kui tal pole tassi kanget musta kohvi ja ta jumaldab absoluutselt oma MacBook Pro ja oma kaamerat. Tema blogi saate lugeda aadressil http://www.matthewhughes.co.uk ja jälgi teda twitteris aadressil @matthewhughes.