Reklaam

Brauserit sihtiv pahavara pole midagi uut. Kuid pahavara seda asendab juba olemasolevat brauserit, mis on loodud võrgus liikumiste jälgimiseks, otsinguliikluse kaaperdamiseks ja iga lehe täitmiseks soovimatute kuulutustega? Jah, see on päris huvitav.

EFasti brauseri avastas MalwareBytes meeskond paar päeva tagasi, ja see teeb kõik ülaltoodu, ja veel.

EFast One'i tõmbamine

EFast-brauseri jaoks on võib-olla halvim asi see, et kui te pole eriti tähelepanelik, ei pruugi te isegi märgata selle olemasolu, kuna maskeerimine võtab endal palju vaeva.

Alustuseks tundub ja tundub heauskse Chrome'i brauser Google Chrome'i lihtne juhendSelles Chrome'i kasutusjuhendis kuvatakse kõik, mida peate Google Chrome'i brauseri kohta teadma. See hõlmab Google Chrome'i kasutamise põhitõdesid, mis on olulised kõigile algajatele. Loe rohkem , nagu see on üles ehitatud Chromiumi brauserile. See on sisuliselt Chrome'i täielikult avatud lähtekoodiga versioon, millest on eemaldatud mõned patenteeritud komponendid.

Üllataval kombel on arendajad isegi logo kavandanud, et sarnaneda ikoonilise Chrome'i „Spiraaliga“.

Üllatav. eFast rüüpab isegi Google'i logo ära. pic.twitter.com/3oFF9DIo3K

- Matthew Hughes (@matthewhughes) 19. oktoober 2015

Kuid käitumispõhiselt on see väga sarnane muude pahatahtlike reklaamvaradega. See algab Chrome'i ametliku versiooni desinstallimisega. Kui kasutate seda brauserina, jälgib eFast reklaame ja lisab need igale teie külastatud veebilehele. See kaaperdab teie otsinguliikluse ja proovib teid suunata teistele pahatahtlikele lehtedele.

See seostub ka laia vorminguga smorgasbordiga, ehk selleks, et ajendada kasutajaid seda rohkem kasutama. Need vormingud on:

- gif

- htm

- html

- JPEG

- jpg

- png

- shtml

- webp

- xht

- xhtml

See seostub ka järgmiste URL-i assotsiatsioonidega:

- ftp

- http

- https

- irc

- mailto

- mms

- uudised

- nntp

- sms

- smsto

- tel

- urn

- veebikal

EFasti brauseri motiivid on muidugi puhtalt rahalised.

Pahavara arendajad on üleolevaltajendatud rahalistest põhjustest Mis motiveerib inimesi arvutit häkkima? Vihje: rahaKurjategijad saavad raha teenimiseks kasutada tehnoloogiat. Sa tead seda. Kuid oleksite üllatunud, kui geniaalsed need võivad olla, alates serverite häkkimisest ja edasimüügist kuni nende muutumiseni tulusaks Bitcoini kaevuriks. Loe rohkem , ja see pole erand. Tegelikult on tegijatel vaja teenida korralik summa sularaha, kuna nende kuulutusi kuvatakse igal külastatud veebisaidil. Ebaseadusliku raha teenimise tohutu potentsiaal on see, mis sunnib pahavara arendajaid brauserit sihtima.

Brauseri ligitõmbavus

Brauser on pahavara arendajatele alati ahvatleva eesmärgi seadnud, seda lihtsalt tänu sellele kuidas me kasutame seda ja kui tihti me kasutame seda. Paljude jaoks põhineb nende arvutikogemus täielikult brauseril.

Vähemalt kasutab enamik meist oma veebibrausereid suhtlusvõrgustike loomiseks, meelelahutuseks ja ostlemiseks. Lisaks kasutavad paljud teised seda ka kontoritootluse jaoks - selliste toodetega nagu Google Drive on Microsoft Office täielikult asendatud ja Gmailiga on asendatud vaid Outlook ja Exchange.

Kuna brauseril on selline lugupeetud positsioon, pakub see pahavara arendajatele köitvat võimalust. Kõige healoomulisemal juhul saavad nad lihtsalt sisestada soovimatud kuulutused ja kaaperdada otsinguliikluse, kuid halvimal juhul võivad nad varastada paroole, volikirju ja pangandusteavet.

Nende arvates on Google mõistnud oma brauseriga seotud ohud ja teinud kõik endast oleneva, et see oleks võimalikult turvaline.

Kõik Chrome'i vahekaardid on tihedalt liivakasti paigutatud ja Google on teinud suuri pingutusi, et muuta allalaadimiste arv dramaatiliselt keerukaks. Selle aasta mais otsustas Google keelata veebipoe välised laiendused. Kui soovite avaldada oma Chrome'i laienduse, peab see minema läbi Google'i ja nende range koodianalüüsi.

Nagu InfoSecTaylorSwift nii silmatorkavalt osutas, on Chrome nüüd nii turvaline, ainus viis brauseri ründamiseks on asendada seda.

Suuremad rekvisiidid Chrome'i meeskonnale, et Chrome'i on kaaperdada nii raske, et pahavara peab selle tõhusaks ründamiseks sõna otseses mõttes asendama.

- SecuriTay (@SwiftOnSecurity) 16. oktoober 2015

Kes on selle taga?

Nüüdseks on meil teada, et eFasti brauseriga on seotud üsna õudne käitumine ja me teame, et see installitakse salaja inimeste arvutitesse. Aga kes selle tegelikult tegi?

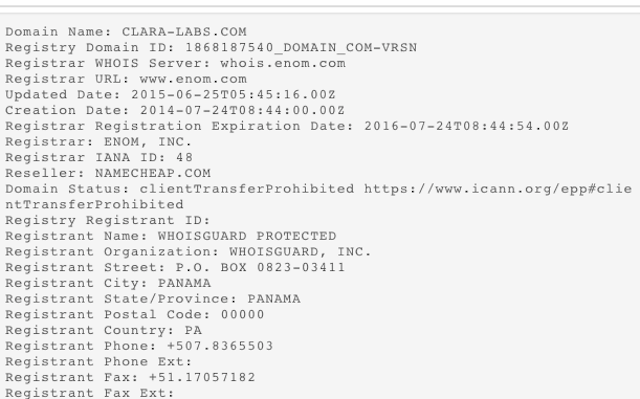

Hea lähtepunkt on vaadata selle digitaalset sertifikaati. Sellele on alla kirjutanud “CLARALABSOFTWARE” koos seotud domeeninimega “clara-labs.com”.

Nende nimevalik polnud peaaegu kindlasti õnnetus. See mitte ainult ei sarnane väga teiste tehnoloogiaettevõtetega (näiteks Suurbritannia ISP Claranet), vaid kõlab ka nagu see, mida õigustatud tehnoloogiaettevõte ise nimetaks.

Seejärel küsisin nende Whoisi plaati. See on avalikult juurdepääsetav register saidi omanike kohta ja sisaldab nende kontaktteavet. Whoisist on siiski võimalik loobuda, kasutades kolmanda osapoole häiringuteenust, näiteks WhoisGuard. Pole üllatav, et just seda nad siin tegid.

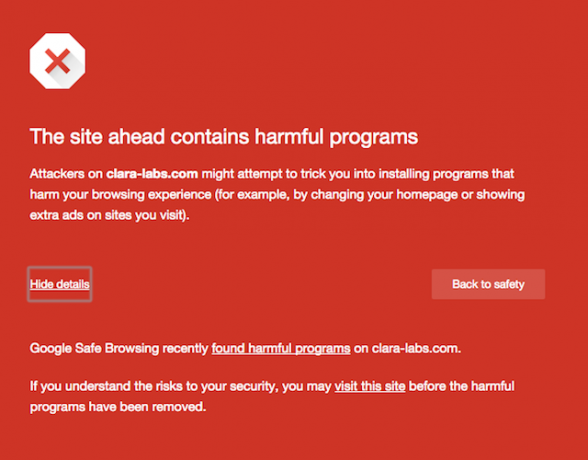

Niisiis, otsustasin külastada Clara Labsi kodulehte (me ei kavatse seda otseselt linkida), et näha, kas ma leian tuvastatavat teavet. Tasub rõhutada, et kui külastate seda Chrome'iga, hoiatab Google, et ärge jätkake, ja kinnitage, et ta on pahavara teadaolev levitaja.

Minu külastamise ajal oli sait väga pingeline tänu liiklusele, mille on põhjustanud tohutu meediahuvi, mida see viimastel päevadel nägi.

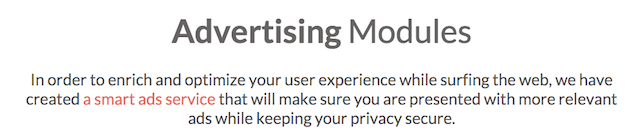

Kui see lõpuks laaditi, olin natuke varjatud. Enamik sisust oli tüütu veebikoopia tüüp, mis garanteerib, et teie silmad glasuurivad. Enamasti arutleti selle üle, et arukate reklaamide platvormi kaudu saaks rikastada kasutajakogemust, peaaegu nagu peaksid inimesed olema. tänulik.

Huvitavam on see, et sellel on lihtsad juhised sisseehitatud reklaamide keelamiseks:

Ehkki kui olete olukorras, kus olete selle installinud, oleks teil parem seda täielikult desinstallida.

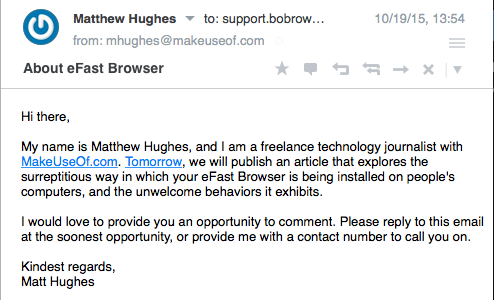

Sellel saidil polnud palju kontaktteavet. Midagi ei öelnud, kes seda juhtis või millises jurisdiktsioonis nad asusid. Kontaktnumbrit ega postiaadressi ei olnud. Seal oli e-posti aadressi. Võtsin ühendust ja palusin kommentaari.

Värskendan seda postitust, kui nad vastavad, kuid ma ei looda oma lootusi.

EFasti brauserist lahti saamine

Kas sa arvad, et oled nakatunud? Noh, seal on lihtne test. Tippige aadressiribale „chrome: // chrome”. Kui näete midagi, mis ütleb “About eFast”, olete kindlasti nakatunud.

Kui seda pole seal, kuid näete ikkagi imelikku käitumist, võib probleem pärineda teisest allikast. Laadige alla pahavaravastane programm ja tehke mõned uuringud. Meil on ka mõned üldised nõuanded selle kohta, kuidas seda teha tegeleda kaaperdatud brauseritega Kaaperdatud veebibrauseri puhastamineMis on masendavam kui Firefoxi käivitamine ainult selleks, et näha, et teie kodulehte on muudetud ilma teie loata? Võib-olla olete isegi saanud uue läikiva tööriistariba. Need asjad on alati kasulikud, eks? Vale. Loe rohkem ja konkreetselt kuidas Chrome'i kaaperdada? 3 olulist sammu minutitega Chrome kaaperdajatest vabanemiseksKas olete kunagi oma valitud brauseri avanud ja teid on tervitanud veidra välimusega avalehega või lehe ülaossa kleebitud inetu tööriistaribaga? Taastage oma brauser tippvormi. Loe rohkem .

Kui olete nakatunud eFastiga, oleks mõistlik alla laadida MalwareBytes (mida meie esmakordselt kaetud 2009. aastal Peatage ja kustutage nuhkvara Windowsi jaoks mõeldud pahavarabytes abilSee ei pruugi olla nii koormatud kui Spybot Search and Destroy, millel on naeruväärne arv tööriistu, kuid see on väga kerge alternatiiv hea nuhkvara katvusega. Loe rohkem ). Selle arendajad leidsid eFasti ja nende viirusetõrje on selle eemaldamiseks õigete määratlustega.

Kas nakatusid eFast? Teate kedagi, kes oli? Räägi mulle sellest allolevates kommentaarides.

Pildikrediidid:Punase kuradi käed autor Alex Malikov Shutterstocki kaudu

Matthew Hughes on tarkvaraarendaja ja kirjanik Liverpoolist Inglismaalt. Teda leitakse harva, kui tal pole tassi kanget musta kohvi ja ta jumaldab absoluutselt oma MacBook Pro ja oma kaamerat. Tema blogi saate lugeda aadressil http://www.matthewhughes.co.uk ja jälgi teda twitteris aadressil @matthewhughes.