Reklaam

Oma andmete turvaliseks hoidmiseks peate need krüptima. Kas pole kindel, kuidas alustada? Peate lugema meie TrueCrypti kasutusjuhendit, mille autor on Lachlan Roy, ja õppima, kuidas TrueCrypti krüptimistarkvara kasutada.

Krüptimist kasutatakse kogu aeg, ilma et te isegi sellest aru saaksite. Kui ostate midagi veebist ja teete tehingu, on kõik teie andmed tugevalt krüpteeritud, kuni need jõuavad teise otsa, veendudes, et ükski kolmas osapool ei saaks seda kuulata. Kui kasutate kiirsõnumiprogramme, on võimalik luua krüptimistunnel, mis tagab, et sõnumeid näevad ainult teie ja inimene, kellega räägite.

Naudi!

§1. Sissejuhatus

§2 - Mis on krüptimine?

§3 - Mis on TrueCrypt?

§4 - TrueCrypti installimine ja kasutamine

§5 - muud head turbeharjumused

§6 - järeldus

1. Sissejuhatus

Muutuv sülearvutiturg

Teie sülearvuti on varastatud.

Sa jätsid selle vaid hetkeks sinna ja ümber oli palju inimesi, kuid tulid tagasi ja see oli kadunud. Sisse vajumine võtab hetke.

On küll kadunud.

Kõigepealt tuleb algne šokk, siis uskmatus. Võib-olla panin selle lihtsalt tooli ette maha, nii et see oli teelt väljas... Ei. Seda pole ka seal. See on võetud.

"Kurat", sa arvad. "Ma ei saa seda tagasi." Kuid see pole nii hull. See oli vana sülearvuti, ustav, kuid pensionile mineku tähtaeg.

Kuid siis tabab see sind.

Minu e-posti konto.

Minu pangaandmed.

Minu isiklikud andmed ja kõigi minu sõprade ja pereliikmete andmed.

Minu ettevõtte finantsaruanded.

Minu pere pildid.

Olen neid kõiki varundanud, kuid siin pole see probleem. Nüüd on nad väljas looduses. Kes teab, kuhu nad võiksid jõuda ja kes neid näeks? Kes teab, kuidas seda teavet saaks ära kasutada? Mida ma tegema hakkan?

Maailm kahaneb teie ümber, kui mõistate just juhtunu tohutut ulatust. Kui ainult teie oleksite oma andmed krüptinud.

2. Mis on krüptimine?

Krüptimine on protsess, mille käigus kaitstakse andmeid, kasutades nende skrambleerimiseks algoritmi. Andmed on arusaamatud, tuvastamatud, loetamatud ja parandamatud, välja arvatud juhul, kui andmete krüptimise tühistamiseks või dekrüptimiseks kasutatakse võtit.

Krüptimist kasutatakse kogu aeg, ilma et te isegi sellest aru saaksite. Kui ostate midagi veebist ja teete tehingu, on kõik teie andmed tugevalt krüpteeritud, kuni need jõuavad teise otsa, veendudes, et ükski kolmas osapool ei saaks seda kuulata. Kui kasutate kiirsõnumiprogramme, on võimalik luua krüptimistunnel, mis tagab, et sõnumeid näevad ainult teie ja inimene, kellega räägite.

Selles juhendis räägime kohalikust failide krüptimisest - st kõvaketta failide krüptimisest (või kogu kõvaketta krüptimisest); sellest hiljem). Failid on turvalised, kui neid hoitakse krüptitud piirkonnas.

2.1 Milleks on vaja krüptimist?

Kui teil on faile, mida te ei soovi (või ei saa endale lubada), keegi teine näeks, saate seda kasutada failide krüpteerimiseks. Selle kogu eesmärk on hoida faile varjatud ja turvalisena.

2.2 Krüptimise eelised

Failide krüptimise suurim eelis on teadmine, et teie arvuti varastamise korral on teie andmed ohutud. Niipea kui arvuti välja lülitatakse, saate teada, et kõik teie failid pole juurdepääsetavad ja võivad sisse lülituda Tegelikult lukustatakse varem, sõltuvalt teie kasutatava krüptimise tüübist ja tasemest (selle kohta veel hiljem).

Kui müüte oma arvuti (või käsutate seda muul viisil), on see alati hea mõte veenduda kustutatakse teie andmed turvaliselt, et kustutatud faile ei saaks arvutis kokku puutunud inimesed taastada järgmine.

Suurepärane on andmete krüpteerimise juures see, et ilma dekrüpteerimisvõtmeta kuvatakse andmed juhusliku mürana. Kui inimene ei tea dekrüpteerimisvõtit (mis on väga ebatõenäoline), oleksite draivi juba turvaliselt kustutanud.

2.3 Krüptimise puudused

Kahjuks on krüptimise tugevus ka selle nõrkus. Krüptimine aitab suurepäraselt hoida inimesi ilma dekrüpteerimisvõtmest väljas. Probleem: kui olete unustanud parooli, mis sisaldab ka teid. Kui need andmed on krüptitud ja võtme kaotanud, oleksite ka failid turvaliselt kustutanud ja te ei saa neid enam tagasi.

Kuigi see pole kunagi nii kohutav kui failide igaveseks kaotamine, on krüptimise veel üks puudus see, et kaotate osa lugemise / kirjutamise jõudlus krüpteeritud failidega töötamisel (see tähendab failide avamine, salvestamine ja / või teisaldamine) ümber). Kuigi see langus on mõne väikese failiga töötamisel, tuhandete pisikestega töötades märkamatu või mõned tõesti suured failid võtavad oluliselt kauem aega, kuna iga fail dekrüptitakse enne, kui see võimalik olla saab kasutatud.

Õnneks toetab TrueCrypt paralleelsust (andmete jagamine enamiku tuumade vahel) hiljutised töötlejad), mis tähendab, et isegi sellistes olukordades on jõudluse langus väiksem minimeeritud.

3. Mis on TrueCrypt?

TrueCrypt on tasuta platvormideülene programm (see tähendab, et see töötab Windowsi, Mac OS X ja Linuxi distributsioonides, sealhulgas Ubuntu), mida saate kasutada oma andmete krüptimiseks. See on klassifitseeritud tarkvara „On the Fly Encryption” (OTFE) alla, mis tähendab põhimõtteliselt seda, et see krüpteerib ja dekrüpteerib faile kui neile juurde pääsete ja neid muudate ning kõik krüptimispiirkonnas olevad failid on saadaval kohe, kui sisenete võti.

3.1 Erinevat tüüpi krüptimine

Krüptimist on kolm peamist tüüpi, millest igaühel on tehniliste raskuste rakendamine erineval tasemel ning millel on oma eelised ja puudused. Vaatame neid kõiki ja uurime lõpuks, kuidas neid kõiki seadistada.

3.2 Virtuaalne krüptitud ketas

Virtuaalne krüptitud ketas (VED) on kiireim ja lihtsaim seadistatav krüptimisviis. See töötab kindla suurusega faili loomisega, mille saab seejärel installida. Põhimõtteliselt toimib see täpselt nagu väline kõvaketas. VED-i lahtivõtmisel on sees olevad failid nähtamatud - ainult VED-fail ise on nähtav ja riistvaratasemel analüüsimisel kuvatakse juhuslike andmetena.

Virtuaalse krüptitud ketta kasutamisel on paar varjukülge. Esimene on see, et kuna see on omaette diskreetne fail, mida hoitakse kaustas nagu iga teine fail, võib see olla üsna silmatorkav ja eristuda hõlpsalt. Samuti on lihtne fail ja kõik selles olevad failid tahtmatult kustutada. Eraldi failina olemise eeliseks on ka see, et seda saab hõlpsalt ümber liigutada.

Virtuaalse krüptimisketta teine peamine puudus on see, et faili loomisel peate valima, kui suur see peaks olema. Selle faili suurust ei saa hõlpsalt muuta ja see võtab kohe kogu ruumi, mis võib olla tülikas, kui muudate selle alguseks liiga suureks või liiga väikeseks. Liiga suur ja raiskate kõvakettaruumi; liiga väike ja teil on ruumi rohkem, kui lähete rohkem dokumente talletama.

Kui kasutate Windowsi, on võimalik luua dünaamiline VED; see tähendab, et see algab väikesena ja suureneb ainult siis, kui lisate sellele faile. Dünaamiline VED on aga tavapärasest palju aeglasem, pole enam platvormideülene ja seda on palju lihtsam tuvastada, kui see muidu oleks.

3.3 Partitsioonide / draivide krüptimine

Partitsioonide / draivide krüptimine katab kogu draivi (või ühe selle partitsioonidest, kui teie draiv juhtub jagama). Seadistamine on pisut keerulisem kui VED, kuid sellel on oma hüved. Näiteks kui krüptimine katab kogu kõvaketta, on see failide sirvimisel vaieldamatult vähem silmatorkav ja oluliste failide tahtmatu kustutamine on palju raskem. Samuti ei pea te muretsema virtuaalse draivi suuruse pärast, kuna kogu partitsioon on krüptitud.

Kogu draivi krüptimise suur langus seisneb selles, et seadistamine võtab väga pika aja, peamiselt seetõttu, et TrueCrypt peab looma juhuslikke andmeid ja kirjutama need kogu kõvakettale. Teine asi, mida tuleks meeles pidada, on see, et kuna krüptite kogu draivi, ei saa te seda ilma võtmeta kasutada. Kui kaotate oma parooli, ei saa te draivi kasutada kõike kaotamata.

3.4 Süsteemi krüptimine

Viimane peamine krüptimisvorm läheb teie andmete krüptimisest sammu võrra kaugemale - see krüpteerib kogu opsüsteemi ja kõik andmed seda partitsiooni koos sellega, et peate enne operatsioonisüsteemi jõudmist sisestama parooli (seda nimetatakse alglaadimiseelseks autentimiseks). Seda tüüpi krüptimine TrueCrypti kaudu on aga ühilduv ainult Windowsiga. Ärge kunagi kartke! Mac OS X ja enamiku Linuxi distributsioonide süsteemide krüptimine on mingis vormis sisseehitatud opsüsteemi enda sisse, nii et nad lihtsalt nõuavad selle sisselülitamist süsteemi eelistustes.

Süsteemi krüptimine on kõige turvalisem, kuid ka selles on kõige rohkem kaalul. Parooli kaotamisel kaotate juurdepääsu mitte ainult krüptitud andmetele, vaid ka rakendustele ja ülejäänud arvutile. See on hea, kui teil on eraldi draivil või partitsioonil mõni teine opsüsteem, mille peale tagasi lülituda (või kui teil on Linux Live CD), kuid kui te ei taha, siis ei jää te ilma oma arvutita ummikusse. Mõlemal juhul olete sunnitud kõik draivilt kustutama ja kõik nullist uuesti installima.

See pole probleem, kui kirjutate paaris kohas oma parooli üles, et te seda ei unustaks, kuid see on kindlasti meeles pidamist väärt.

Teine asi, mida tuleb arvestada, on see, et opsüsteemi krüptimine on kõige keerukam krüptimistüüp, nii et teiste seadistamine võtab palju kauem aega ja tõenäolisem, et midagi läheb vale. Sellega kaasneb tõenäoliselt TrueCrypti alglaadur (see ilmub enne Windowsi alglaadimist ja on seal, kus olete) sisestage oma salasõna süsteemi dekrüpteerimiseks), et see saaks kahjustatud ja ei saaks laadimist (ja lukustaks teid süsteemist) süsteem).

Seda silmas pidades nõuab TrueCrypt päästeketta loomist, mille abil saate oma installi dekrüpteerida, kui midagi valesti läheb.

3.5 Milline krüptimine on minu jaoks kõige parem?

Valdav enamus kasutajaid soovib kasutada kas virtuaalset krüptitud ketast või krüptida kogu draivi või partitsiooni. Milline neist on „parem”, sõltub sellest, kui palju soovite krüptida. Kui teil on ainult paar GB või vähem tundlikke andmeid, pole mõtet kogu draivi krüptida, eriti kuna see muudab krüptitud andmete ümberpaigutamise palju raskemaks.

On väga vähe stsenaariume, kus soovitatav on kogu operatsioonisüsteemi krüptimine valik, arvestades asjade arvu, mis võivad valesti minna, ja tagajärgi, kui parool on kadunud. Kui töötate andmetega, mis on piisavalt tundlikud, et nõuda kogu opsüsteemi krüptimist, siis ei loe te seda ise.

Kokkuvõtteks: tõenäoliselt on teil kõige parem kasutada virtuaalset krüptitud ketast, kui teil kumbagi pole tundlikke andmeid või väga väike draiv / partitsioon, sel juhul võite krüptida ka kogu asi.

4. TrueCrypti installimine ja kasutamine

4.1 TrueCrypti allalaadimine

Esimene asi, mida peate tegema, on minna TrueCrypti allalaadimislehele aadressil http://www.truecrypt.org/downloadsja valige kasutatava opsüsteemi allalaadimine.

Igal platvormil on veidi erinev paigaldaja. Windowsi jaoks laadite alla faili .exe, mis on tegelik installija. OS X jaoks laadite alla .dmg-pildifaili, mille installite installifaili kuvamiseks (mis on .pkg-fail). Linuxi jaoks peate valima kas 32-bitise või 64-bitise versiooni (kui te ei tea, mis see on, laadige alla 32-bitine versioon). See laadib alla .tar.gz-faili (mis on täpselt nagu .zip-fail), mis sisaldab installifaili, mille saate välja pakkida ja seejärel käivitada.

4.2 TrueCrypti installimine

TrueCrypti installimisprotsess on Windowsi ja OS X puhul väga sarnane ning tegemist on lihtsalt juhiste järgimisega igal ekraanil. See on täpselt nagu mis tahes muu rakenduse installimine, nii et teil ei tohiks probleeme olla.

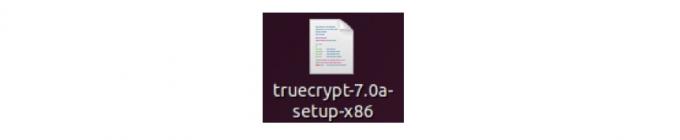

Kui kasutate Linuxi, on protsess pisut erinev, kuid see on siiski väga lihtne. Kui olete installija kuskilt ekstraheerinud (näiteks teie töölauale), näete seda:

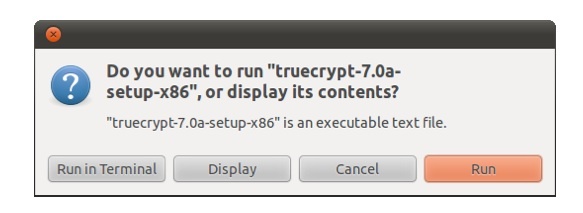

Sellel topeltklõpsamisel ilmub teile järgmine dialoogiboks:

Ilmselt soovite seda käivitada, nii et klõpsake nuppu "Käivita".

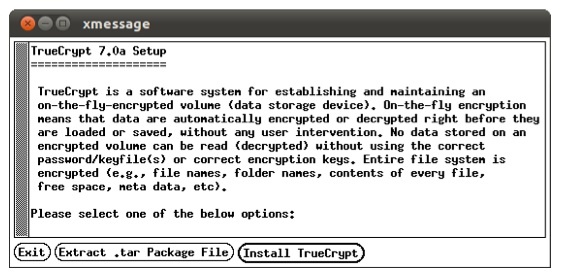

Pärast seda kohtub teid mustvalge paigaldajaga, mis näeb välja järgmine:

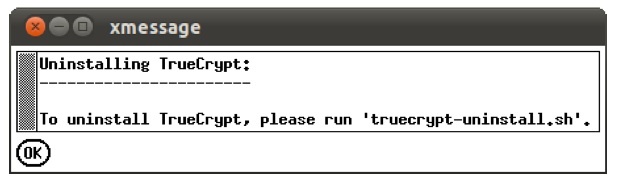

Järgige lihtsalt juhiseid nagu tavalise installija puhul. Ainus asi, mida tuleb mainida, on see, et näete seda ja võite hetkeks segi minna:

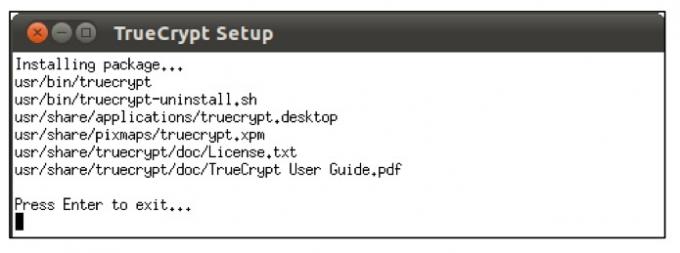

Lõdvestuge, see ei desinstalli programmi kohe, kui olete selle installinud! See ütleb teile lihtsalt, mida peate tegema, kui soovite TrueCrypti hiljem desinstallida. Klõpsake nuppu OK ja siis näete seda, mis näitab, et olete TrueCrypti korralikult installinud:

See selleks! TrueCrypt leiate rakenduste menüüst Tarvikud:

4.3 Virtuaalse krüptitud ketta loomine

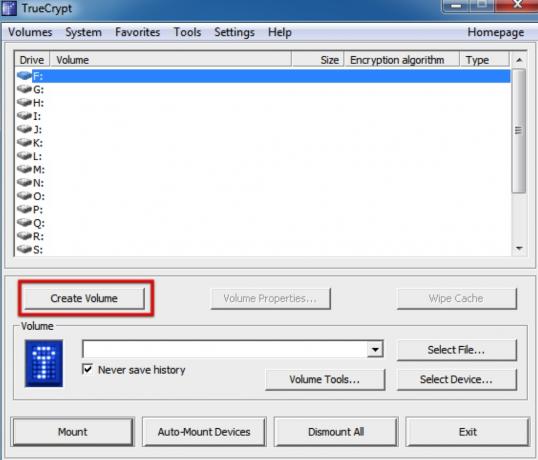

Sõltumata sellest, millist platvormi kasutate, avate TrueCrypt esimest korda seda nähes aken (ehkki Ubuntu ja Mac OS X puhul on draivid lihtsalt numbrid ja mitte draivitähed nagu nad on) siin):

Esimene asi, mida me teha tahame, on luua uus virtuaalne krüptimisketas, nii et me klõpsame nupul „Loo maht”. See käivitab TrueCrypti helitugevuse loomise viisardi, mis juhendab meid VED-i loomiseks vajalikes toimingutes.

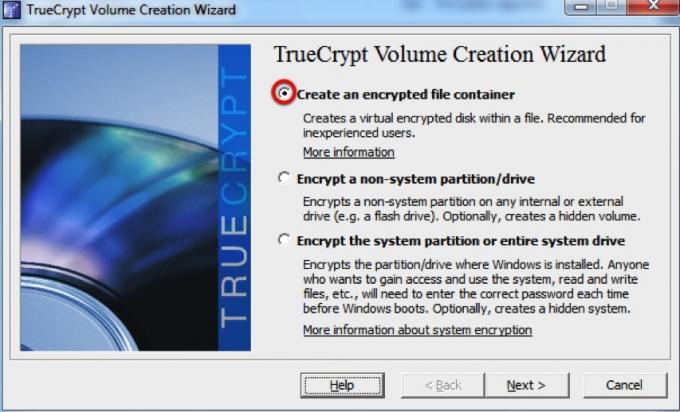

Nõustaja näeb välja selline:

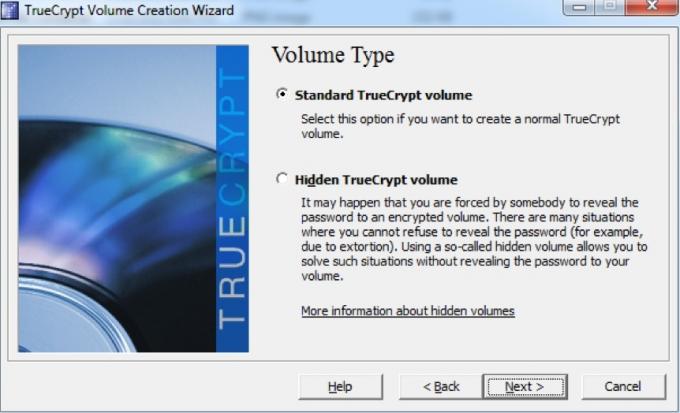

Tahame luua krüptitud faili konteineri, nii et valime selle valiku ja klõpsame siis “Järgmine”. Siis veendume, et valitud on „Tavaline Truecrypti maht”, ja siis klõpsake uuesti nuppu „Järgmine”.

Varjatud TrueCrypti köidet on võimalik luua, kuid põhjuseid, miks seda teha, on väga vähe soovite selle teha (see tähendab, välja arvatud juhul, kui tõenäoliselt võidakse teid oma failide pärast väljapressida peidus!). Kui soovite rohkem teada, saate lugeda varjatud köidete dokumentatsiooni TrueCrypti veebisait.

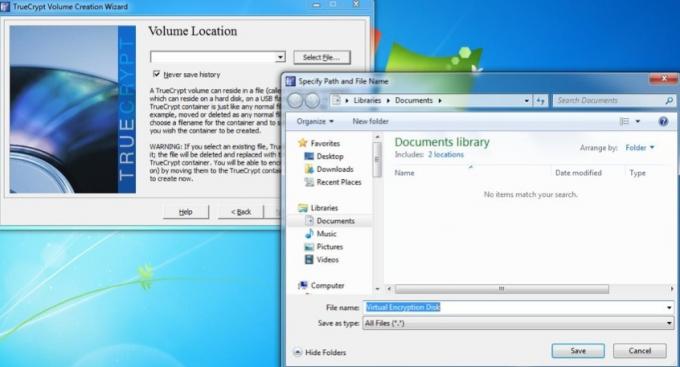

Järgmisena palutakse meil valida VED-i jaoks asukoht ja nimi. Siin olen seda nimetanud “virtuaalseks krüptimiskettaks” ja salvestanud selle lihtsalt kausta “Minu dokumendid”. Siis on aeg uuesti klõpsata „Järgmine“!

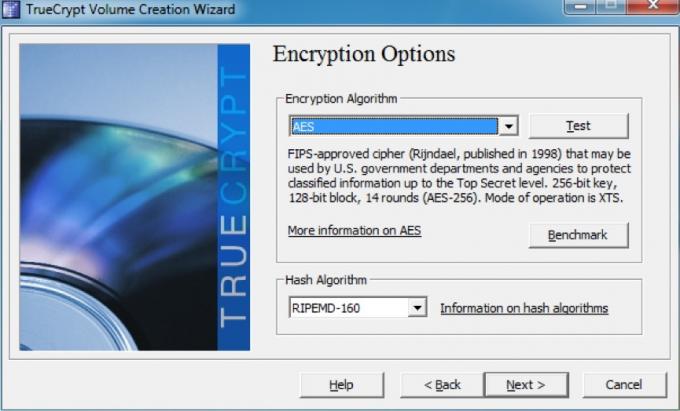

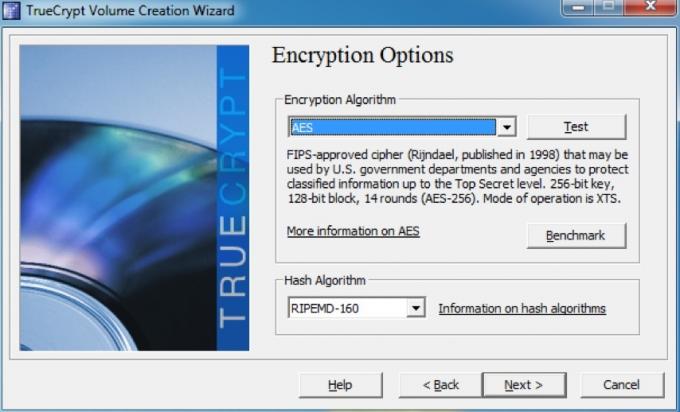

Me ei pea muretsema ühegi krüptimisvaliku pärast - isegi vaikeseaded on meie vajaduste jaoks piisavalt turvalised! Vaikeseaded peaksid olema vastavate rippmenüüde korral “AES” ja “RIPEMD-160”, kuid see ei oma kummaski mõttes tähtsust. Järgmise sammuni!

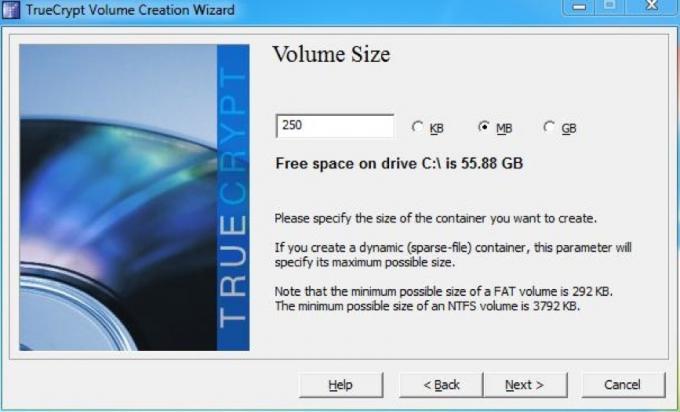

Nüüd valime, kui palju ruumi tahame oma VED-le eraldada. Olen otsustanud anda sellele 250 MB:

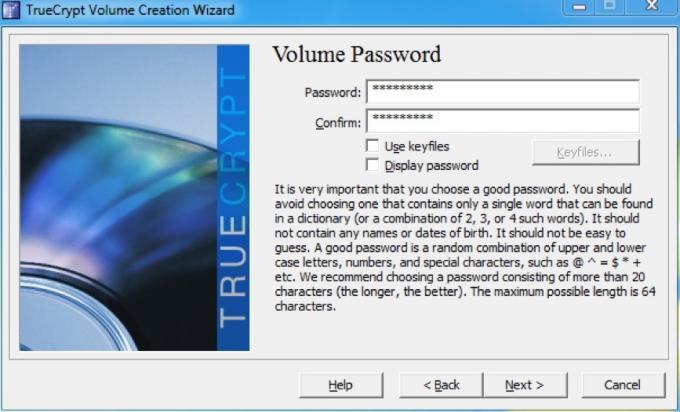

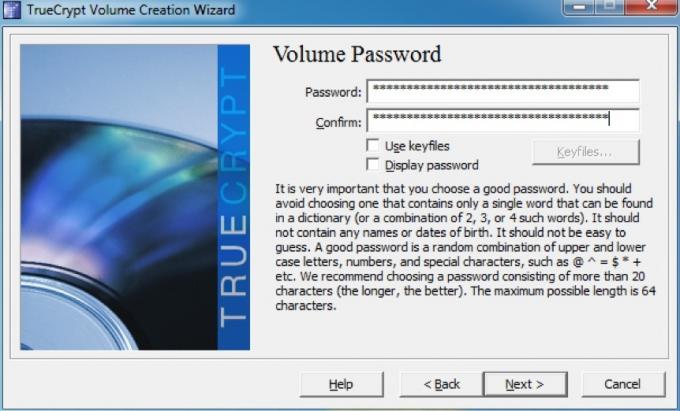

Pärast uuesti nupul „Järgmine“ klõpsamist on aeg valida meie VED-i parool. Kui kaua meie parool peab olema, sõltub sellest, kui turvalised me peame olema, kuid me peame seda suutma meeles pidada! Olen valinud üheksa tähemärgise parooli (selle kohta lisateavet hiljem), mis peaks olema enam kui piisavalt turvaline andmete jaoks, mida ma sellesse salvestan.

Viga ilmub siis, kui parool on vähem kui 20 tähemärki; ära selle pärast muretse ja jätka lihtsalt. Edasi!

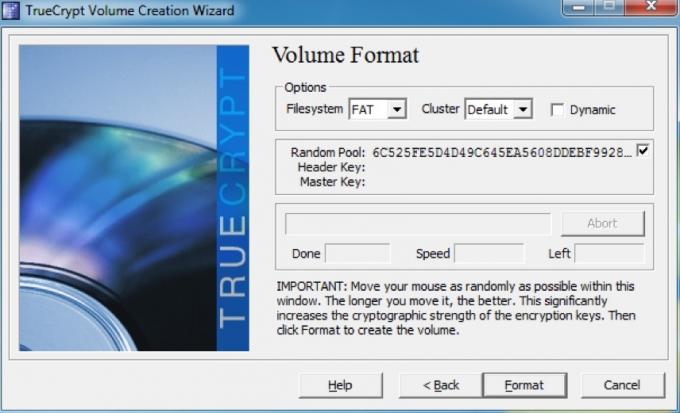

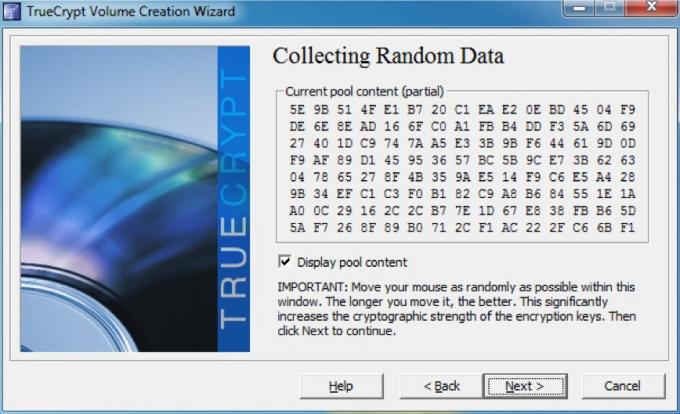

Järgmisel ekraanil vormindame helitugevuse ja genereerime VED-i jaoks krüptimisvõtmed. TrueCrypt kasutab meie hiire liikumist klahvide krüptograafilise tugevuse suurendamiseks, nii et enne kui klõpsate valikul „Vorming”, liigutage hiirt mõneks ajaks juhuslikult akna kohal. Kui see on valmis, kuvatakse see dialoogiboks:

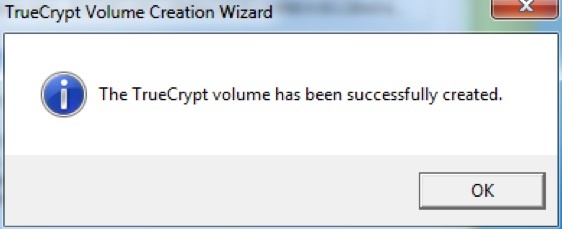

See selleks! Teie VED on kasutamiseks valmis. Järgmine samm on selle paigaldamine, kuid sellest räägime veidi hiljem.

4.4 Draivi või partitsiooni krüptimine

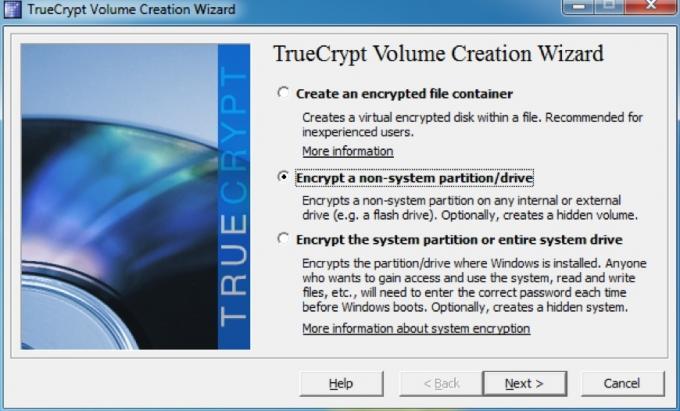

Nii nagu VED-i loomine, on esimene samm klõpsata TrueCrypti peaaknas nupul “Uus köide”. Selle asemel, et valida valik „Krüptitud faili konteineri loomine”, valime enne nupule „Järgmine” klõpsamist valiku „Krüpti krüptimata partitsioon / draiv”.

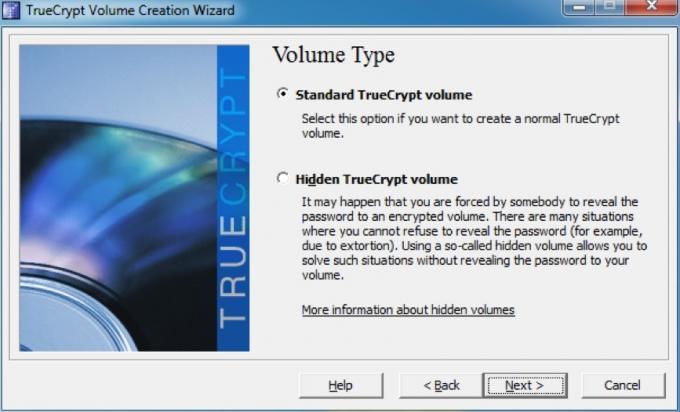

Ehkki varjatud köidet on võimalik luua, teeme seekord lihtsalt standardset krüptitud köidet. Veenduge, et valitud oleks “Standard TrueCrypt volume” ja klõpsake siis uuesti “Next”.

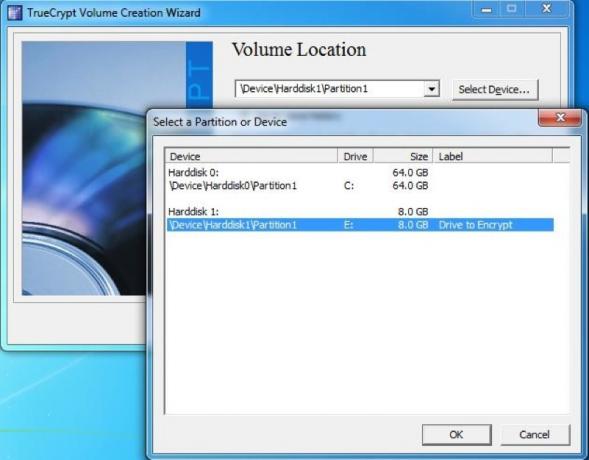

Nüüd peame valima partitsiooni, mille soovime vormindada. Mul on selle näite jaoks loodud virtuaalne draiv, nii et valin selle:

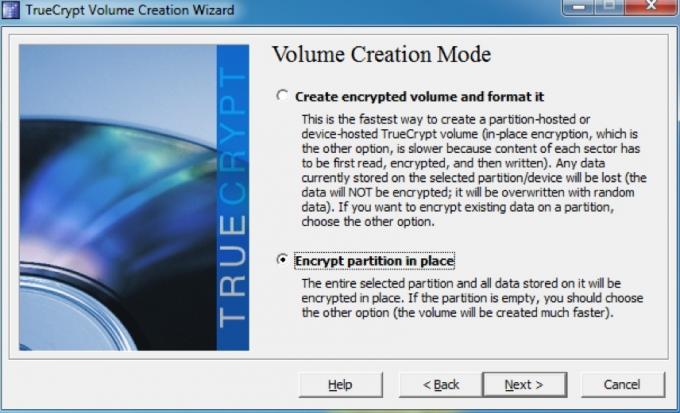

Pärast seda peame valima, kuidas helitugevust luua. Põhimõtteliselt selgub, kas teil on draivil juba andmeid, mida soovite krüptida, või kas need on värskelt loodud. Mul on sellesse sektsiooni juba mõned failid jõudnud, nii et olen valinud valiku „Krüpti partitsioon oma kohas”.

Järgmine on krüptimisvalikute valimine. Nii nagu VED-i puhul, ei pea me tegelikult ühtegi neist seadetest muutma, kuna need on enam kui piisavalt turvalised selle jaoks, mille jaoks me neid kasutame. Lihtsalt klõpsake edasi liikumiseks.

Nüüd on aeg valida uus parool. Jällegi pole mõtet naeruväärselt pikka parooli omada, kui te ei mäleta seda (täpsemalt leiate sellest allpool jaotisest „Heade paroolide valimine”). Kui olete parooli sisestanud ja kinnitanud, klõpsake uuesti nuppu „Järgmine”.

Siin genereerime krüptimise võtmed. Hiire juhuslikult aknas liigutamine muudab klahvid tugevamaks, nii et tehke seda kindlasti enne „Next“ klõpsamist!

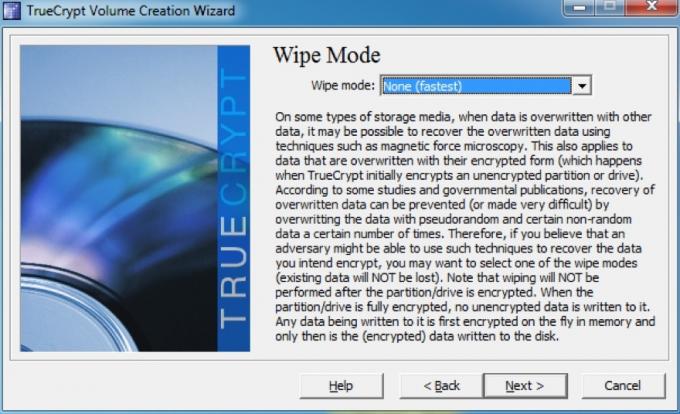

Kui draivilt on kustutatud andmeid, mida soovite taastada, peate valima pühkimisrežiimi, mis kirjutab töötlemata andmed üle. Sel juhul pole vaja midagi üle kirjutada, nii et valin valiku ilma ülekirjutamiseta, kuid kui on andmeid, mida soovite peita, siis peate tõenäoliselt valima kolmekäigulise valiku. On ka 7-ja 35-passiseid, kuid need võtaksid liiga palju aega, et olla seda väärt.

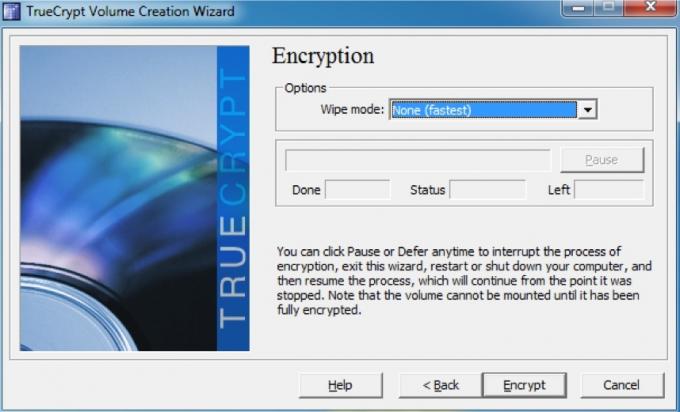

Nüüd oleme lõpusirgel - klõpsake lihtsalt nuppu „Krüpti”! Saate dialoogiboksi, mis tuletab teile meelde, et te ei pääse andmetele juurde enne, kui kogu draiv on krüptimise lõpetanud. Samuti on hoiatus, et kui teie arvuti mingil põhjusel lülitub välja andmata sellele võimalust peatada, siis rikkute peaaegu kindlasti mõned andmed, mida kopeerite (kui olete). Isegi kui te seda ei tee, peate ka krüpteerimisprotsessi uuesti nullist alustama.

Minge tassi kohvi - see võtab natuke aega. Kui olete draivi krüptimise lõpetanud, kuvatakse teile veel mõned dialoogiboksid, mis annavad teile draivi paigaldamise kohta mõned olulised juhised.

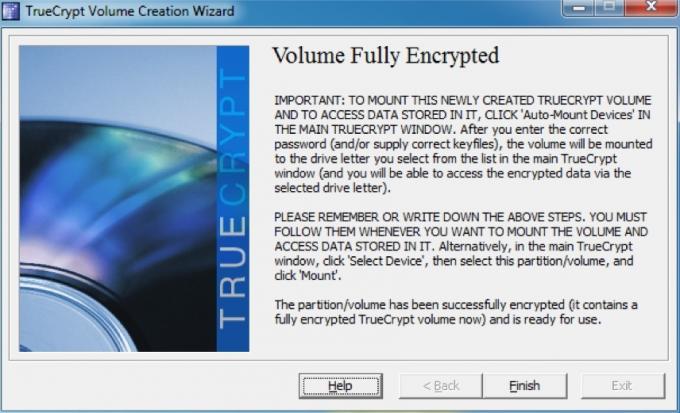

Kui olete need pardale võtnud, tervitatakse teid viimase aknaga:

4.5 Krüptitud ketaste paigaldamine ja demonteerimine

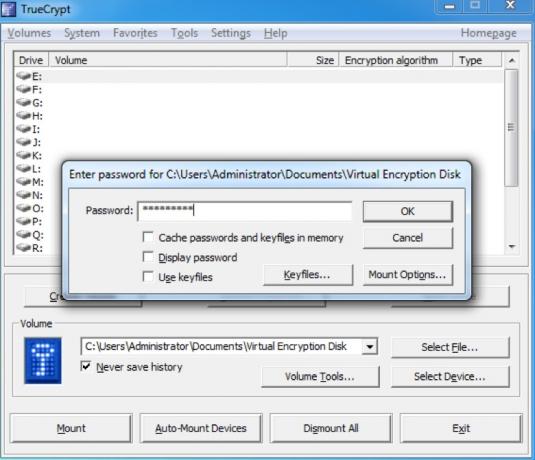

Krüptitud ketta paigaldamine on üsna lihtne. Kõigepealt vaatame VED-i paigaldamist. Peaaknas klõpsame nupul „Vali fail…” ja valime varem loodud VED-i. Seejärel palutakse meil sisestada arhiivi parool. See näeb välja natuke selline:

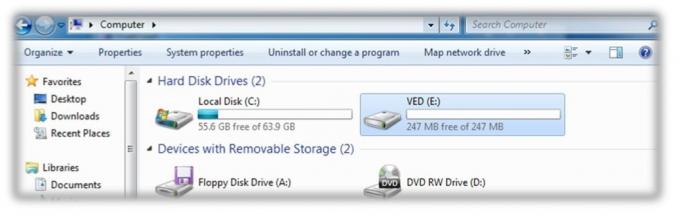

See selleks! Kui oleme parooli sisestanud ja klõpsanud „OK”, draiv ühendatakse ja see näeb välja nagu iga teine kõvaketas:

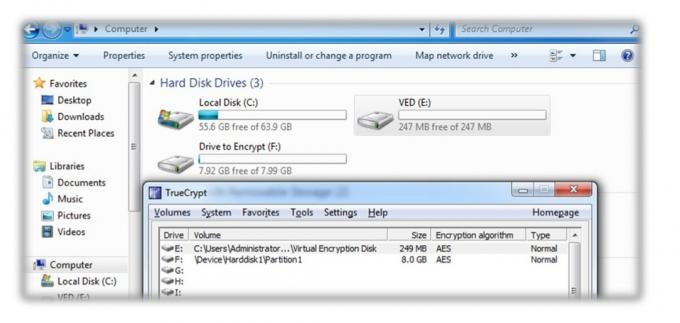

Krüptitud partitsiooni paigaldamine on veelgi lihtsam - peame vaid klõpsama aadressil “Seadmete automaatne paigaldamine” akna allosas, mis annab meile dialoogiboksi krüptitud parooli sisestamiseks partitsioon. Kui klõpsame „OK”, ühendatakse see draiviga samamoodi nagu VED:

Kui olete failidega töötamise lõpetanud, minge tagasi TrueCrypti põhiaknasse ja klõpsake nuppu Dismount All.

5. Muud head turvaharjumused

5.1 Heade paroolide valimine

Kõigi turvalisuse tagamiseks on väga oluline, et valiksite head paroolid. Kasutatavate paroolide valimisel tuleb meeles pidada mõnda asja. Esimene asi võib tunduda ilmne, kuid seda tuleb öelda: veenduge, et kasutate kõige jaoks erinevaid paroole! Pole tähtis, kui turvaline on teie parool; kui kasutate kõige jaoks sama parooli ja kellelgi õnnestub see ära õppida, on tal juurdepääs kogu teie digitaalsele elule. See pole lõbus.

Teiseks peab teie parool tegelikult olema turvaline. Parooli või kassi nime määramist võib olla lihtne meelde jätta, kuid need on ka esimesed asjad, mida keegi teie andmetele juurde pääseda üritab.

Hea parool on parool, mida on lihtne meelde jätta, kuid mida on raske ära arvata või lahti mõtelda. See tähendab, et saate kasutada ühte kahest marsruudist:

• Otsige väga pikka parooli. Näiteks parool „TheRainInSpainStaysMainlyInThePlain” on 35 tähemärki pikk - piisavalt pikk, et ükski häkker seda ei saaks. see välja mõelda ja proovida seda julma jõuga purustada (kasutades arvutit kõigi võimalike kombinatsioonide läbimiseks) oleks liiga palju pikk. Ainus probleem on see, et mõned veebisaidid või programmid võivad seada piirangu sellele, kui palju tähemärke saate kasutada.

• Otsige keerulist parooli. Need peaksid ikkagi sisaldama vähemalt 8 tähemärki, kuid sisaldavad ka väiketähti, numbreid ja sümboleid, et lühema parooli võimalike kombinatsioonide arv oleks palju suurem. “NES + = 3ux” on näide keerulisest paroolist.

Ma isiklikult eelistan keerulist marsruuti, kuna seda on kiirem sisestada. "Aga Lachlan!" Kuulen sind ütlemas: "Kuidas ma kunagi leian suvalise parooli koos sümbolite ja numbritega, rääkimata selle mäletamisest?"

Kui vajan uut parooli, tulen tavaliselt lausega, mida on lihtne meelde jätta, näiteks „Kõik ühe eest ja üks kõigi jaoks“. Siis võtan iga sõna esitähe - “afoaofa”. Praegu pole see keeruline parool, kuid me jõuame sinna.

Järgmisena saame muuta “a” tähiste “ja” tähiseks “&”. See annab meile "afo & ofa". Nüüd vajame numbrit või kahte. Number 4 näeb välja nagu suurtäht „A”, nii et saame neist ühe välja vahetada ja sõna „üks” asemel saab muuta sõna „üks”. Nii jõuame lõpptulemuseni “afo & 1f4”. Hakkavad paremad välja nägema, kas pole?

Kui muudame esimese a-tähe suureks (nagu lause alguses) ja lisame parooli algusesse ja lõppu paar kirjavahemärki, on lõppkokkuvõttes midagi sellist: "! Afo & 1f4?". Mõelge sellele järele! Seda on siiski üsna lihtne meelde jätta:

Kõik ühe ja kõigi jaoks ->! Afo & 1f4?

Kui te pole eriti loov, võite alati kasutada veebipõhist parooligeneraatorit; Olen isiklikult leidnud pctools.com parooligeneraator olla parim. Sõltumata sellest, millist parooli te kasutate või kuidas te selle välja mõtlete, on hea mõte proovida oma parooli tugevust; paroolimeeter.com on selle jaoks suurepärane.

5.2 Arvuti lukustamine ja teenustest väljalogimine

On ütlematagi selge, et parool on mõttetu, kui seda ei kasutata. Teie arvutit võib kaitsta vinge parool, mis takistab inimestel sisselogimist. Mis saab aga siis, kui logite sisse ja siis korraks oma arvuti tagant minema? Keegi võiks istuda ja pääseda juurde su failidele (välja arvatud juhul, kui olete neid virtuaalsesse krüptitud ketasse pannud!)

Selle kiire ja lihtne lahendus on arvuti lukustamine, kui lahkute sellest ja lähete mujale. Kui kasutate Windowsi, võite ekraani lukustamiseks vajutada klahvi “Windows” + L; kui kasutate Ubuntu, võite vajutada „Ctrl” + „Alt” + L.

Kui kasutate Maci, pole kiirklahve, kuid ekraan on siiski lukustatav. Selle tegemiseks on paar võimalust:

5.3 Ekraanisäästja lukk

Lihtsalt minge süsteemieelistustesse, klõpsake nuppu „Turvalisus” ja valige esimene võimalus: „Nõua parooli pärast unerežiimi või ekraanisäästja algust”. Saate valida ajavahemiku, mille jooksul parool nõutakse, alates viivitamata lukust kuni 4 tunnini. Kui soovite ekraani kiiresti lukustada, saate ekraanisäästja käivitamiseks seada ühe oma kuumadest nurkadest. Selle säte on süsteemi eelistuste jaotises “Exposé”.

5.4 Sisselogimisaken

Teise võimalusena võite minna süsteemieelistustesse ja klõpsata siis “Kontod”. Järgmisena valige akna allservast sisselogimisvalikud ja valige “Kuva kiire kasutajate vahetamise menüü”. See paneb menüüribale ikooni või teie kasutajanime. Ekraani lukustamiseks võite sellel klõpsata ja seejärel nuppu „Logi aken…”.

Saate ekraani lukustada ka pärast muude operatsioonisüsteemide ekraanisäästja välja tulekut - see valik on tavaliselt ekraanisäästja sätete all.

See on hästi ja hea, kui kasutate oma arvutit, aga mis saab siis, kui kasutate sõbra või avalikku arvutit?

Lihtsalt veenduge, et te ei käsita brauseril oma paroole meelde jätta ja logite välja, kui olete lõpetanud. Nii pole mingit võimalust, et keegi pääseb juurde teie andmetele, ilma et te sellest teada saaksite!

6. Järeldus

Teie sülearvuti on varastatud.

Sa jätsid selle vaid hetkeks sinna ja ümber oli palju inimesi, kuid tulid tagasi ja see oli kadunud. Sisse vajumine võtab hetke.

On küll kadunud.

Kõigepealt tuleb algne šokk, siis uskmatus. Võib-olla panin selle lihtsalt tooli ette maha, nii et see oli teelt väljas... Ei. Seda pole ka seal. See on võetud.

"Kurat", sa arvad. "Ma ei saa seda tagasi." Kuid see pole nii hull. See oli vana sülearvuti, ustav, kuid pensionile mineku tähtaeg.

Kuid siis tabab see sind.

Minu e-posti konto.

Minu pangaandmed.

Minu isiklikud andmed ja kõigi minu sõprade ja pereliikmete andmed.

Minu ettevõtte finantsaruanded.

Minu pere pildid.

Olen neid kõiki varundanud, kuid siin pole see probleem. Nüüd on nad väljas looduses. Kes teab, kuhu nad võiksid jõuda ja kes neid näeks? Kes teab, kuidas seda teavet saaks ära kasutada?

Riputa aga sekundit. Kõik minu ettevõtte failid asuvad virtuaalses krüptitud ketas ja ülejäänu asub teises sektsioonis, mille krüptisin, ja lukustasin ekraani enne selle maha panemist. Isegi kui neil õnnestub minu 15 tähemärgist koosnevast paroolist mööda pääseda, ei saa nad minu isikuandmeid kätte.

Ma arvan, et see polegi nii hull.

Jumal tänatud, et krüptisin oma andmed!

Täiendav lugemine

- Kuidas teha krüptitud kaustu, mida Truecrypt 7-ga ei saa vaadata Kuidas teha krüptitud kaustu, mida Truecrypt 7-ga ei saa vaadata Loe rohkem

- Krüptige oma USB-mälupulk Truecrypt 6.0-ga Krüptige oma USB-mälupulk Truecrypt 6.0-ga Loe rohkem

- Kuidas TrueCrypt 7 abil tõeliselt varjatud sektsiooni luua? Kuidas TrueCrypt 7 abil tõeliselt varjatud sektsiooni luua? Loe rohkem

- 5 viisi failide turvaliseks krüptimiseks pilves 5 viisi failide turvaliseks krüptimiseks pilvesVõimalik, et teie failid on transiidil ja pilveteenuse pakkuja serverites krüptitud, kuid pilvesalvestuse ettevõte saab need dekrüpteerida - ja kõik, kes saavad juurdepääsu teie kontole, saavad neid faile vaadata. Kliendipoolne ... Loe rohkem

Juhend avaldatud: juuni 2011