Reklaam

Koos Hollywoodi häkkimise glamuur Kuidas Hollywood glamuurib häkkimist - ja miks see on sügavalt vale [arvamus]Mis oleks, kui saaksite oma kooli arvutisüsteemi sisse tungida ja käimistulemusi "näpistada"? See saavutati 1986. aasta filmis Ferris Buelleri puhkepäev, mille peaosas oli taas Matthew Broderick. Mis siis, kui saaksite häkkida ... Loe rohkem , on häkkerirühmi lihtne mõelda kui mingisuguseid romantilisi tagaruumi revolutsionääre. Kuid kes nad tegelikult on, mille eest nad seisavad ja milliseid rünnakuid nad on varem läbi viinud?

Me näeme mõne nädala lugusid nobe häkker 10 maailma kuulsaimat ja parimat häkkerit (ja nende põnevad lood)Valge mütsiga häkkerid versus musta mütsiga häkkerid. Siin on ajaloo parimad ja kuulsamad häkkerid ning see, mida nad täna teevad. Loe rohkem või häkkerirühm hävitab oma tehnilisi teadmisi. Pangad röövisid miljoneid tänu mõnele krüptivale pahavarale või häkkinud rahvusvahelisest korpusest lekkinud dokumendid. See on mainimata miljonid väikese ajaga veebisaidid ja süütud (ja

pahelisem) Twitteri kontod võetakse võrguühenduseta. Näiteid jätkub. Kuid kui seda uurida, võib suure osa peamistest rünnakutest seostada mõnede silmapaistvate häkkerirühmadega.Vaatame mõnda neist rühmadest ja mis neid motiveerib.

Anonüümne: Detsentraliseeritud, kuid ühendatud

Ülekaalukalt kõige kurikuulsam ja paremini avalikustatud häkkerirühm on Anonüümne. See on maa-alune rahvusvaheline peaaegu anarhistlike "haktivistide" võrgustik, millest sai alguse 4Chan, vastuoluline pildipõhine teadetetahvel. Kollektiiv on avalikkusele teada olnud alates 2008. aastast, kui ta avaldas YouTube'i video (ülal), mis seadis tulevaste toonide paika. Just selles videos öeldi esmakordselt välja grupi loodetava sildi nimi.

Teadmised on tasuta. Oleme anonüümsed. Me oleme leegion. Me ei andesta. Me ei unusta. Ootavad meilt.

Tema esimene intervjuu FBI informaatoriks saamisest alates, endine anonüümne liige Hector Monsegur selgitab “Anonüümne on idee. Idee, kus me kõik võiksime olla anonüümsed ...Me võiksime kõik koos tegutseda rahvana - ühtsena - saaksime tõusta ja võidelda rõhumise vastu. ”

Pärast seda on salapärane rühmitus korraldanud arvukaid rünnakuid valitsusasutuste veebisaitidele, poliitikud, mitme riigi kodanikud, Saientoloogia kirikja sadu ISIS-i Twitteri kontosid (kui nimetada vaid mõnda). Oluline on siiski märkida, et kuna Anonmyous on täielikult detsentraliseeritud, puudub nende kampaaniate jaoks konkreetne juhtkond. Enamik rünnakuid koosneb täiesti erinevatest isikutest, kes võiksid isegi töötada omaenda eesmärkide nimel.

Üks rühma kõige kaugemaleulatuvamaid kampaaniaid oli rünnak algas PayPali, VISA ja Mastercardi vastu (Operatsioon Avenge Assange) vastusena Wikileaksi kaela riputatud jalutusrihmale.

Tegelikult oli Wikileaks - ja on siiani — sõltuvad annetustest, et pinnal püsida. USA valitsus mobiliseeris plaanid muuta need annetused peaaegu võimatuks, võõrustades sellega veebisaidi võimalust töös hoida. Anonüümsele see käik ei meeldinud, nii et võitis selle, kasutades (väga) tõhusalt ära Madala orbiidi ioonkahur (LOIC) tööriist. See tööriist võimaldas peaaegu kõigil aidata teenuse pakkumise keelamise (DDOS) rünnakutel nende hiiglaslike veebisaitide vastu, viies need ajutiselt põlvele ja kaotades ettevõtetele miljoneid dollareid protsessis.

Pärast selle rünnaku vaieldavat "edu" asus Anonüüm tegutsema palju poliitilisemas sfääris, rünnates Mehhiko narkokartelle (mis ebaõnnestus), veebisaite seotud lapspornoga ja Iisraeli valitsuse veebisaidid (vastusena rünnakutele Palestiina vastu).

Anonüümsete rünnakute käivitamise viis on rühmituse jaoks muutunud peaaegu traditsiooniks: DDOS-rünnak. See on koht, kus veebisaidi server on üle ujutatud nii palju andmeid (pakette), et see ei suuda survet täita. Üldiselt läheb see sait võrguühenduseta seni, kuni mõni tehnik tuleb probleemi lahendama või kuni Anonüümne pommitamise lõpetab. Tema fantastilises Njuujorklane tükk Anonüümsest, tsiteerib David Kushner endist Anonit Christopher Doyoni sõjaline lähenemine rühmituse DDOS-rünnakutele:

PLF: TÄHELEPANU: Kõik, kes toetavad PLF-i või peavad meid oma sõbraks või kes hoolivad kurjuse lüüasaamisest ja süütute kaitsmisest: Operatsioon Peace Camp on ELUS ja tegevus on käimas. EESMÄRK: www.co.santa-cruz.ca.us. Tulekahju tahtmise korral. Korda: TULE!

Anonüümsete taktikad lähevad siiski kaugemale neist „traditsioonilistest“ DDOS-rünnakutest. 2011. aastal pööras anonüümne tähelepanu Tuneesiale (Operatsioon Tuneesia). Kasutades nende käsutuses olevaid kontakte ja oskusi, tagas grupp maailmas toimuva revolutsiooni tänavad said palju meediat, häkkisid valitsuse veebisaite ja jagasid neile hoolduspakette protestijad. Neid hoolduspakette on sellest ajast alates levitatud erinevatel meeleavaldustel kogu maailmas, pakkudes skripte, mida saab kasutada muu hulgas selleks, et revolutsionäär võib vajada valitsuse sekkumist.

Üldiselt eesmärgid anonüümsest, olid need üsna selgelt välja toodud a-s avaldus operatsiooni Avenge Assange avalikustamine. See, kas rühm kavatseb neid eesmärke õigesti või valesti realiseerida, on arutamiseks avatud, kuid see on kindlasti sammu kauguselteeme seda LULZi heaksLähenemisviis, mida paljud inimesed seostavad teiste kodanikukuulumatuse tegudega.

Ehkki meil pole WikiLeaksiga palju seotud, võitleme samadel põhjustel. Tahame läbipaistvust ja oleme tsensuurile vastu….Seetõttu kavatseme kasutada oma ressursse teadlikkuse tõstmiseks, rünnata neid ja toetada neid, kes aitavad viia meie maailma vabaduse ja demokraatia juurde.

Süüria elektrooniline armee (SEA): Bashar al-Assadi toetamine

Mitte kõik häkkerid ei võitle siiski vasakpoolsemate ja liberaalsemate ideaalide nimel. 2012. aastal hakkasid Anonüümne ja Süüria elektrooniline armee vahetama rünnakuid ja ähvardusi, mis viisid anonüümsete „kübersõja väljakuulutamine"SEA (vt video kohal, ja SEA vastus siin)

Alates 2011. aastast on ülimalt aktiivne SEA toetanud President Bashar al-Assadi Süüria režiim. Loogiliselt seetõttu SEA-d nähakse sageli ründamas Süüria-vastaseid sõnumeid avaldavaid lääne meediaväljaandeid. Ülikooliõpilased (väidetavalt omavad sidemeid USAga) Liibanonis asuv islamistlik võitlejate rühmitus Hezbollah nende rünnakute taga on pärast sadade veebisaitide häkkimist pälvinud veebiturbeettevõtted teatava austuse. Silmapaistvate eesmärkide hulka kuuluvad: New York Times, CBCja The Washington Post, põhjustades paljudele on sügavalt mures poliitiliste motiivide pärast rühma taga.

Pahavara, DDOS-rünnakute, häbistamise, rämpsposti ja andmepüügi abil on isamaaline meeskond olnud viljakas nii rünnakute kui ka pranglide osas. Spektri kergemas osas, kui grupp häkkis BBC Weatheri Twitteri kontot, ei tehtud suurt kahju:

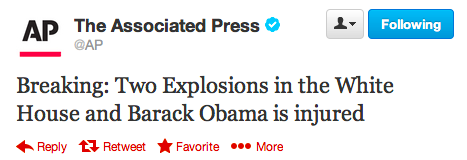

Tumedamast küljest on see grupp hästi tuntud odapüügirünnakute abil, et saada Gmaili kontodele, sotsiaalmeedia profiilidele ja muule sisselogimisandmeid. Peal 23. aprill 2013 ttema lähenemine viis Twitteri meelitamiseni Associated Pressi uudisteagentuuri kontolt. Valetult öeldi, et Valges Majas toimus plahvatus, milles plahvatuses sai vigastada president Obama. Algul arvasin kahjutu jant, kuid tegelikult viis see a 136 miljardit dollarit langeb S&P 500 indeks umbes 2 minuti jooksul.

Küülikuauku veelgi sügavamale süvenemiseks on SMA-d seostatud ka Süüria mässuliste naissoost toetajate poseerimisega, et varastada sõjaplaane kasutada riigis jätkuvas konfliktis, mis põhjustab paljude mässuliste surma.

Chaos Computer Club (CCC): Turvalisuse puuduste paljastamine

On oluline mõista, et mitte kõik häkkerirühmad ei nõua oma mõtte mõistmiseks peaaegu eranditult ebaseaduslike meetmete kasutamist. Näitena võib tuua kaose arvutiklubi. Mis puutub Euroopa häkkerirühmadesse, siis ei ole nad suuremad kui CCC. millel on praegu tublisti üle 3000 liikme. Alates selle loomisest Berliinis 1980ndate alguses, on rühmitus ajanud liberaalse eetika isiklikku kaubamärki igal pool, kus vähegi võimalik.

See sai alguse kuulsalt siis, kui CCC varastas Hamburgi pangast 134 000 Saksa marka, kasutades seda veebis ära Bildschirmtext, ainult selleks, et järgmisel päeval raha tagasi saada, et rõhutada süsteemide turvavigu.

Nagu mainitud, on suurem osa rühma rünnakutest, erinevalt teistest häkkerirühmadest, peamiselt (kuid mitte alati) olnud seaduslik. Oma intervjuus OWNI-le Selgitab CCC varajane liige Andy Müller-Maguhn et “vajasime palju õiguseksperte, kes annaksid meile nõu, mida me võiksime või mida mitte häkkida, ning aitaksid meil eristada seaduslikku tegevust ja seaduslikkuse halli piirkonda ”. Sellele heatahtlikumale lähenemisele häkkimisel on vastavalt Müller-Maguhn, viia CCC muutumiseni "Aktsepteeritud ja tunnustatud üksus, kuna see on töötanud avalikkuse tehnoloogiaalase harimise alal alates 1980ndatest".

Peaaegu kõik, millega CCC seotud on, tuleneb sügavast soovist juhtida tähelepanu CCC kuritarvitamisele – ja turvavead sisse – tehnoloogiale, millele nii meie kui ka meie valitsused toetuvad. Sellega kaasneb sageli rohke meediakajastus, tagades, et katmata teadmised jõuavad võimalikult laia publikuni.

Snowdeni paljastuste järel tõusis rühmituse entusiasm kiiresti, eriti kui arutelu pöördus massijälgimise poole, kuhu nende uus fookus on keskendunud.

Sellel peavad olema tagajärjed. Luureteenistuste töö tuleb üle vaadata - nagu ka nende eksisteerimise õigus. Vajaduse korral tuleb nende eesmärgid ja meetodid uuesti määratleda. …Peame mõtlema, kuidas neid [jagatud] andmeid töödeldakse ja kus saaks neid uuesti kuvada. Ja see pole mitte ainult 2015. aasta, vaid järgmise 10 aasta väljakutse.

CCC liige Falk Garbsch (via DC)

Mõne näitena nende ärakasutamisest võiks CCC algusaegadel oodata, et grupp protesteerib Prantsuse tuumakatsetuste vastu, raha varastamine otse telekast kasutades vead Microsofti ActiveX-is tehnoloogia (1996) ja purustades COMP128 krüpteerimisalgoritmi GSM-kliendikaardi, võimaldades sel viisil kaardi kloonimist (1998).

Hiljuti, 2008. aastal rõhutas CCC peamised puudused föderaalses trooja hobuses mida Saksa valitsus omal ajal kasutas. Väidetavalt oli see tehnoloogia vastuolus konstitutsioonikohtu otsusega, kuna selle mõne puuduse üle arutatakse fraktsiooni pressiteade antud teema kohta:

Pahavara ei saa mitte ainult intiimseid andmeid eemaldada, vaid pakub ka kaugjuhtimispuldi või tagaukse funktsioone suvaliste muude programmide üleslaadimiseks ja täitmiseks. Märkimisväärsed kavandamis- ja rakendamisvead muudavad kogu funktsionaalsuse kõigile kättesaadavaks Internetis.

CCC kampaaniad polnud aga kõik sellised. Üks nende varastest projektidest oli seotud ebaseaduslikult saadud lähtekoodi müümine USA korporatiiv- ja valitsussüsteemidest otse Nõukogude KGB-ni koos hulga teiste vähem vaieldavate projektidega.

Mõnel üksikul juhul oli “Arkaad” maailma suurim valguseshow korraldab Chaos Computer Club. Kollektiiv juhib ka a iganädalane raadiosaade (Saksa keeles) korraldab igal aastal töötubadel põhinevat lihavõtteüritust Lihavõttemunaja paneb üles Euroopa suurima iga-aastase häkkerite kogumise, Kaose kommunikatsiooni kongress.

Tarh Andishan: Iraani vastus Stuxnetile

Siiani on ülalnimetatud rünnakud harva või üldse ähvardanud miljoneid maailmakodanikke tohutu ohuga. Viimase paari aasta jooksul on see suundumus siiski tõusnud Tarh Andishani tulekuga ja nende järeleandmatu kontrolliga ülitähtsate süsteemide ja tehnoloogia üle.

Hinnanguliselt 20 liikmega, kellest enamik asub väidetavalt Iraanis Teheranis (koos teistega) äärealade liikmed kogu maailmas), näitab Tarh Andishan, milline võib olla tõeliselt keerukas häkkerirühm võimeline.

Vihastatud halvasti kahjustatud arvutivõrgu tänu a Stuxneti usirünnak (väidetavalt loodud USA ja Iisrael), intensiivistas Iraani valitsus oma kübersõjaalaseid jõupingutusi drastiliselt ja Tahr Andishan— tähendab 'uuendajadPärsia keeles — sündis.

Automatiseeritud ussitaoliste paljundussüsteemide, tagauste, SQL-süstimise ja muude kõrge kaliibriga taktikate abil on see grupp käivitanud hulgaliselt rünnakutest silmapaistvate asutuste, valitsuse ja sõjaliste süsteemide ning eraettevõtete vastu kogu maailmas, mida on nimetatud operatsiooniks Cleaver.

Turvafirma Cylance andmetel, Operation Cleaver oli suunatud 16 riigile ja soovitab, et “a tekkinud on uus globaalne küberjõud; selline, mis on juba seadnud ohtu mõne maailma kõige kriitilisema infrastruktuuri, sealhulgas USA mereväe serverid, mitmete juhtivate ülemaailmsete ettevõtete, haiglate ja ülikoolide taga olevad süsteemid.

Eelmisel aastal oli Cylance'i asutaja Stuart McClure väitis intervjuu TechTimes'iga seda „Nad ei otsi krediitkaarte ega mikrokiipide kujundusi, vaid suurendavad oma jõud kümnetes võrkudes, mis halvatu korral mõjutaksid miljardite inimeste elu ...Üle kahe aasta tagasi võtsid iraanlased kasutusele Samoon Aramco pahavara Shamoon, mis on seni kõige hävitavam rünnak ettevõtte võrgu vastu, hävitades digitaalselt kolm neljandikku Aramco personaalarvutitest. ”

Häkkerirühma ulatuslikuma näitena on sellest kollektiivist ka teada saada täielik juurdepääs lennuettevõtte väravatele ja turvasüsteemidele, andes grupile lõpliku kontrolli reisijate / väravate volituste üle. Neid näiteid on paljudest paljudest, millele viidatakse Cylance'i aruandes Tarh Andishani kohta (PDF). Aruandes väidetakse, et suurem osa nende leidudest on jäetud tähelepanuta "tõsise ohu tõttu maailma füüsilisele ohutusele" tõttu. mida rühm nüüd väidetavalt poseerib.

Tarh Andishani ettevõtmiste keerukus ja õõvastavad võimalused viitavad kindlalt sellele, et tegemist on riigi rahastatava häkkeriga kollektiivne, millel (seni seisuga) puuduvad selged eesmärgid või ambitsioonid, kuid millel on hirmuäratav võimalus kompromiteerida isegi kõige turvalisemaid süsteeme.

See on lihtsalt Jäämäe tipp

Need neli näidet on häkkerirühmade osas vaid jäämäe tipp. Alates Sisaliku meeskond kuni APT28, on võrk rühmitustega, kes soovivad kompromisse teha süsteemide kas poliitilise kasu saamiseks või lihtsalt lulzi nimel. See on vaid suhteliselt vähesed, kes vastutavad meedias nähtavate avalikustatud rünnakute hea osa eest. Ükskõik, kas nõustume nende lähenemisega või mitte Mis vahe on hea häkker ja halb häkker? [Arvamus]Aeg-ajalt kuuleme uudistes midagi häkkerite kohta, kes hävitavad saite, kasutavad ära a arvukalt programme või ähvardab nad oma teed tungida kõrge turvalisusega piirkondadesse, kus nad asuvad ei tohiks kuuluda. Aga kui ... Loe rohkem , on nende võimalused mõnikord šokeerivad ja peaaegu alati muljetavaldavad. Häkkerikultuur pole siiski midagi, mis kaob, ja võime oodata ainult enamat sedalaadi tegevust tulevikus ning aja möödudes muutub see üha keerukamaks peal.

Kõik, mida saame teha, on loota, et selle negatiivsed tulemused hoitakse kuidagi minimaalsena.

Mida arvate sellisest veebitegevusest? Kas see on tänapäevase tehnoloogia vältimatu aspekt või on see midagi, mida meie on kinni tõmbama?

Kujutise krediit: Goya anonüümne kõrval Gaelx Flickri kaudu

Rob Nightingale on omandanud filosoofia kraadi Suurbritannia Yorki ülikoolis. Ta on töötanud üle viie aasta sotsiaalmeedia juhi ja konsultandina, pakkudes samas seminare mitmes riigis. Viimased kaks aastat on Rob olnud ka tehnoloogiakirjutaja ning MakeUseOfi sotsiaalmeedia haldur ja uudiskirja toimetaja. Tavaliselt leiad teda reisimas…