Üks levinumaid viise, kuidas küberkurjategijad teie andmeid ja isikuandmeid varastada üritavad, on andmepüük.

Kuid oleme andmepüügiga harjunud ja üldiselt teame, millele tähelepanu pöörata. Siin tulebki sisse brauseris-brauseris rünnak. Mis on brauseris-brauseris rünnak? Ja kuidas saate end selle eest kaitsta?

Mis on brauseri rünnak brauseris?

Browser-in-the-Browser (BiTB) rünnak simuleerib sisselogimisakent võltsitud domeeniga ülembrauseriaknas, et varastada mandaate. See andmepüügitehnika kasutab peamiselt ühekordse sisselogimise autentimise mudelit, et meelitada kasutajat tundlikku teavet, peamiselt sisselogimismandaate, välja köhima.

Mis on ühekordse sisselogimisega autentimine?

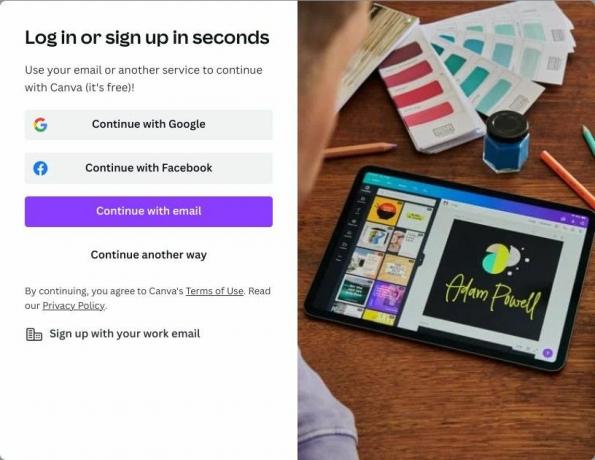

Kui registreerute uue teenuse või uue veebisaidi kasutajaks, on mõnikord võimalus registreeruda, ühendades oma konto Google'i, Apple'i ja muude kolmandate osapoolte teenustega, selle asemel et registreeruda käsitsi e-posti aadressiga ja parool.

Seda tehakse Single-Sign-On autentimissüsteemi kaudu. Ühekordse sisselogimise ehk SSO funktsioonide integreerimine on veebirakendustes peaaegu kõikjal olemas ja seda mõjuval põhjusel.

SSO hõlbustab konto kiiremat autentimist ja loomist, kasutades kõigi teenuste ja saitide jaoks ühtset mandaatide komplekti. Te ei pea iga veebisaidi jaoks, kuhu peate sisse logima, hoidma eraldi meilisõnumite ja paroolide komplekte.

Sisselogimisprotsess on lihtne. Kõik, mida pead tegema, on valida kolmanda osapoole teenus, millega soovid sisse logida, ja klõpsata nuppu Registreeri nuppu. Ilmub uus brauseriaken, kuhu logite sisse oma selle kolmanda osapoole teenuse mandaatidega; näiteks Google. Pärast edukat sisselogimist ja volikirjade kinnitamist luuakse saidil teie uus konto.

Võltsitud ühekordse sisselogimise autentimise aken

Kui kasutajad registreeruvad ohustatud saidil, kuvatakse neile võltshüpik, mis jäljendab ehtsa SSO autentimisakna välimust. SSO autentimissüsteem on olnud kasutusel piisavalt kaua, et tavakasutaja on sellega harjunud, kõrvaldades kahtlused.

Lisaks domeeninimi, liides ja SSL-sertifikaadi indikaator saab võltsida mõne HTML-i ja CSS-i reaga, et jäljendada ehtsat sisselogimisviiba akent.

Ohver sisestab oma volikirjad silma pilgutamata ja niipea, kui ta tabab Sisenema klaviatuuril annavad nad ära oma virtuaalse elu ja kõik sellega seonduva.

Kuidas brauseris-brauseris rünnak seadistatakse

Kuna see andmepüügitehnika keerleb SSO autentimise ümber, on küberkurjategijal esimene asi, mida vajab teha on petturliku SSO autentimise seadistamine saidil ja seejärel panna sihtmärk pahatahtlikule pihta sait. Sihtmärk registreerub võltsitud SSO-ga ja tema mandaadid salvestatakse ründaja andmebaasi.

Kuigi teoreetiliselt võib protsess osutuda keeruliseks, saab tegelikkuses kõiki neid samme andmepüügiraamistiku ja veebilehe mallide abil hõlpsasti automatiseerida. Turvauurijad on seda juba teinud avaldatud mallid mis kopeerivad Google'i, Facebooki ja Apple'i sisselogimislehti, mis on BiTB rünnaku võti.

Kuidas kaitsta end brauseri rünnakute eest

Võlts- või pahatahtliku veebisaidi või hüpikakna märguandemärk on selle URL. Enne tundliku sisu sisestamist kontrollige hoolikalt veebisaidi URL-i. Enamasti aegunud või kadunud SSL-sertifikaat (tähistatud kaldkriipsuga tabaluku märgiga) või varjuline URL peaks olema piisav tõend kasutaja saidilt eemale peletamiseks. Siiski muutuvad küberkurjategijad targemaks ja varjavad paremini kõike, mis võib kahtlustada.

Kuigi URL-i ja SSL-sertifikaadi kontrollimine aitab kontrollida saidi autentsust, on BiTB rünnakuid väga raske tuvastada ainult nende URL-i põhjal, kuna need on hästi varjatud. Seega peaksite alati pingutama kontrollige, kas sait on turvaline sest teie turvalisus on alati esmatähtis.

Siin on mõned asjad, mida peate kontrollima, et kaitsta end brauseri rünnakute eest.

- Kontrollige, kas sisselogimise hüpikaken on brauseris liivakastis. Petturlik sisselogimisaken ei ole tegelikult päris brauseriaken; pigem on tegemist HTML-i ja CSS-iga koostatud simulatsiooniga, nii et kui sa selle brauseri ekraaniruumist välja tõmbad, peaksid andmed kaduma. Kui te ei saa sisselogimisakent üldse brauseri peaaknast välja lohistada, on see ühtlasi ka märkus, et olete pahatahtlikul saidil.

- Kasutage paroolihaldureid. Kuna andmepüügiaken ei ole päris brauseriaken, ei tuvasta seda ükski paroolihaldur, kui automaatne täitmine on sisse lülitatud. See vihjab pahatahtlikule kavatsusele ja aitab teil teha vahet võltshüpiku ja tõelise hüpikakna vahel. Peaksite kindlasti tutvuma parimad paroolihaldurid teie seadmete jaoks.

- Rusikareegel, ärge klõpsake ühelgi teile edastatud lingil. Ja vältige varjulistel veebisaitidel mandaatide sisestamist. See on põhireegel, et kaitsta end mitte ainult konkreetse andmepüügirünnaku, vaid igasuguste rünnakute ja tehnikate eest. Olge ettevaatlik, keda usaldate.

- Kasuta turvalisusele keskendunud brauserilaiendid. Need peaksid teid hoiatama, kui on vahetu oht. Näiteks pahatahtlike iframe'i manuste tuvastamiseks saate seda teha installige laiendus mis tuvastab ja kaitseb teid võimalike BiTB rünnakute eest.

Sirvige Internetti turvaliselt

Internet võib olla hirmutav koht. Kuigi küberkuritegevus on lõputu dilemma, ei pea te sellest hirmutama, kui määrate õiged turvameetmed, olete aru saanud ja järgite kõiki üldisi parimaid tavasid. On oluline, et jääksite alati valvsaks; uusimate petuskeemide ja häkkimistehnikate tundmine tähendab vähemalt seda, et püsite mängus ees.